En esta segunda entrada vamos hablar lo ultimo de la teoria!, aunque faltan algunas cosas mas por ver, espero que le sirva, para los que se perdieron el primer articulo, se los dejo aqui:

Registros

Los procesadores de la arquitectura x86 disponen de un banco de registros, los cuales son utilizados para las diferentes operaciones realizadas por la Unidad Central de procesamiento (CPU), existen registros de propósito general y registros de propósito específicos. Por ahora nos centraremos en los registros de propósito general, como se puede observar en la siguiente imagen:

|

| Registros de propósito general |

|

| Registros - Immunity Debugger |

Puntero a la siguiente instrucción, registro solo lectura (Este es con el vamos a interactuar mas).

Aplicación en memoria

Cuando una aplicación es ejecutada, el propio ejecutable y todas sus librerías (DLL) son cargadas en la memoria. Cada aplicación tiene asignada tiene 4GB (32 bit, hagan cálculos ;)) de memoria virtual, cuando la aplicación es ejecutada el “gestor de memoria” automáticamente mapea direcciones de memoria virtual en direcciones de la memoria física. La gestión de la memoria es responsabilidad directamente del sistema operativo.

La memoria es dividida entre “User

mode” y “kernel mode”. “User mode” es el área de memoria donde una aplicación

es cargada y ejecutada en memoria, por otro lado el “kernel mode” es la región

donde los componentes del kernel son cargados y ejecutados, siguiendo este

modelo, una aplicación no podría directamente acceder a un región de memoria

perteneciente al “Kernel mode”.

|

| Aplicación en Memoria - Visión General |

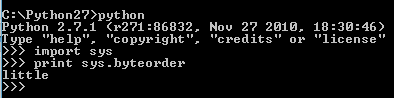

Endianess

Es la forma de representar la información mayor a 1 byte, “Little Endian” significa que el byte de menor peso se almacena en la dirección más baja de la memoria y el byte de mayor peso en la más alta.

|

| Formato Little Endian |

Por otro lado en “Big Endian” el

byte de mayor peso se almacena en la dirección más baja de memoria y el byte de

menor peso en la dirección más alta.

|

| Formato Big Endian |

|

| Python |

Cada aplicación es cargada en 3

diferentes áreas de memoria: Segmento Stack

(Pila), segmento Data (Datos) y el segmento (Code, Text), El

segmento de la pila almacena variables locales y llamadas a procedimientos, el

segmento de datos almacena variables estáticas y dinámicas, el segmento de

texto almacena las instrucciones del programa.

El segmento de la pila y datos

son privados para cada una de las aplicaciones, es decir entre diferentes

aplicaciones no pueden acceder a estos segmentos, el segmento de texto es solo

de lectura y puede ser accedido por diferentes aplicaciones.

|

| Mapa de Memoria Windows |

Asignación de memoria: (Pila / Stack)

La pila (Stack) es un área reservada en memoria virtual usada por la aplicación, la pila trabaja con una estructura (LIFO, Last In First Out), las operaciones más comunes son Pop (sacar) y push (agregar) datos a la pila.

Cuando se hace push sobre la pila la cima actual de la

pila (ESP) decrementa 4 bytes antes del recientemente ítem agregado. En tal

sentido cuando se hace un Pop de un ítem se incrementa 4 bytes.

Un “Stack Frame” es una estructura de datos creada durante la llamada a

una función, el objetivo es de mantener los parámetros de la función principal

y pasar argumentos a la función.

Se puede acceder a la ubicación actual

del puntero de la pila, accediendo ESP (apuntador de la pila), se puede acceder

a la base actual de la pila utilizando el registro (EBP), de igual forma se

puede acceder a la ejecución (actual) accediendo al registro EIP.

|

| Asignacion de memoria |

Saludos!

Desarrollo de Exploit Win32 : Registros, Memory layout,Stack, Endianess

By Israel Araoz

Llevo ya casi 9 años desde que me

inicie como un aficionado a escribir temas de seguridad (de la información | informática)

en 2 fallidos intentos como bloguero, con el pasar del tiempo sin duda alguna

el interés por esta área creció exponencialmente.

Llevo ya casi 9 años desde que me

inicie como un aficionado a escribir temas de seguridad (de la información | informática)

en 2 fallidos intentos como bloguero, con el pasar del tiempo sin duda alguna

el interés por esta área creció exponencialmente.

Hoy más que nunca tengo la

certeza que en este nuevo blog escribiré artículos técnicos y no técnicos de

seguridad, espero que los ¡artículos sean de gran utilidad!, como siempre todas

las críticas son bienvenidas. Hare algunos “análisis” sobre libros de seguridad

de mi pequeña biblioteca.

Dentro de las temáticas de

seguridad que se encontrará en este blog son las siguientes:

- Exploiting (Linux / Windows)

- Reversing (Linux / Windows)

- Malware Analysis

- Digital Forensics

- Ethical Hacking / Penetration testing

- Eventos de Seguridad Nacionales e Internacionales

- Entrevistas a especialistas en seguridad

No solo será cerrado a estos

temas, cuando la ocasión lo amerite hablaremos de gestión de riesgos, normas

ISO 27001 / ISO 22301 (desde una visión con saco y corbata).

Si tenes algún tema en particular o dudas podes comunicarte mediante comentario o bien vía twitter (@yaritu_).

Escribiendo desde el 2008

By Israel Araoz

Suscribirse a:

Comentarios (Atom)